Un attacco acustico mette K.O. l’hard disk del computerSi possono usare tonalità normali o ultrasuoni per provocare errori in lettura e scrittura causando il crash del PC. Anche con un link via Internet.

La ricca casistica di attacchi “fisici” ai computer si arricchisce di un nuovo capitolo, legato questa volta all’uso del suono per mandare in tilt i componenti del computer. A finire nel centro del mirino è l’hard disk (rigorosamente meccanico) e la sua sensibilità alle vibrazioni provocate dal suono.

In un report pubblicato da alcuni ricercatori della University of Michigan e della Zhejiang University vengono spiegate le possibili applicazioni degli “attacchi sonori” nei confronti dei dispositivi informatici che utilizzano hard disk tradizionali e lo scenario che viene dipinto è piuttosto inquietante.

A preoccupare, soprattutto, è il fatto che un attacco del genere potrebbe essere portato in diversi modi: sia utilizzando un equipaggiamento “esterno”, sia sfruttando impianti audio presenti nei locali in cui si trova il PC.

La ricerca ipotizza diverse tecniche di attacco, basate sia sull’emissione di suoni percepibili dall’orecchio umano (che nell’ottica di chi porta l’attacco hanno quindi lo svantaggio di essere facilmente individuabili) sia basate sull’uso di ultrasuoni.

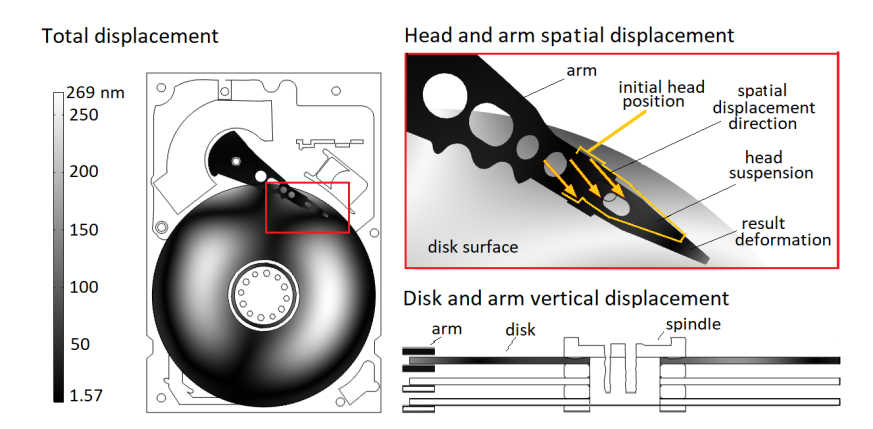

In ogni caso, l’obiettivo è quello di far “saltare” la testina cui è affidato il compito di leggere e memorizzare i dati sull’hard disk, provocando un numero sufficiente di errori tali da causare un crash del sistema.

L’elemento sorprendente, però, è che per “disturbare” il funzionamento dell’hard disk non sarebbe necessario utilizzare un equipaggiamento speciale o altoparlanti particolarmente potenti, ma sarebbe addirittura possibile sfruttare gli stessi diffusori acustici del PC.

Questo significa, in pratica, che è teoricamente possibile mandare in crash un computer semplicemente inviandogli un link a una pagina Web che avvia la riproduzione di una particolare frequenza attraverso gli altoparlanti del PC stesso.

Gli scenari in cui un attacco di questo tipo può essere portato, però, sono ben più numerosi. Come specificano i ricercatori, infatti, l’attacco di Denial of Services è efficace sia sui sistemi Windows, sia sui sistemi Linux.

E siccome la maggior parte dei dispositivi della cosiddetta “Internet of Things” (IoT) girano su Linux, questo significa che anche qualsiasi dispositivo di questa categoria che utilizza un disco meccanico è vulnerabile ad attacchi acustici.

L’esempio presentato nel corso della presentazione della ricerca riguarda un sistema di videosorveglianza, in cui viene preso di mira il sistema di registrazione collegato a una videocamera.

L’attacco consente di bloccare la registrazione e, come risultato, la sorveglianza viene interrotta quando la videocamera esaurisce la memoria RAM (in questo esempio regge per 12 secondi) e, in buona sostanza, smette di funzionare.

Nel report, i ricercatori suggeriscono anche una serie di accorgimenti (principalmente sistemi di isolamento acustico) che consentirebbero di proteggere i dispositivi dagli attacchi. Qualcosa che, però, è difficile pensare possa essere realmente implementato in situazioni “normali”.

Lascia un commento