Cyberguerra contro l’Iran

Nel 2010, un attacco informatico ritardò il programma nucleare civile iraniano per due anni. Un virus chiamato Stuxnet prese il controllo di 1000 centrifughe necessarie per purificare e arricchire l’uranio per trasformarlo in combustibile nucleare, distruggendone il 20%. Per la prima volta, un virus ebbe un impatto reale di vasta portata su un’infrastruttura industriale strategica. Quando apparvero le manifestazioni dell’attacco informatico, gli specialisti iraniani non potevano nemmeno sospettarlo. Era logico, la centrale nucleare di Natanz si trova a 250 chilometri a sud di Teheran, isolata, con accesso limitato e alcune strutture progettate per resistere a possibili attacchi militari. Inizialmente le centrifughe furono sostituite dopo averne verificato i sistemi di controllo. C’era totale incertezza e si agì scartando. Stuxnet era nuovo e programmato per attacchi puntuali e sporadici, tutto questo per eliminare ogni possibilità di sospetto. Solo cinque mesi dopo le prime dimostrazioni fu possibile trovare la vera causa. Stuxnet fu concepito per scopi belluini, sviluppato da esperti di cyberguerra israeliani e statunitensi, ovvi nemici dell’Iran. Il lavoro d’intelligence di tali due Paesi poté determinare che i controllori programmabili logici (PLC) utilizzati per controllare le centrifughe di Natanz provenivano dal produttore tedesco Siemens. Quello che avvenne dopo fu un profondo danno all’orgoglio dell’ingegneria tedesca. Un PLC è un computer industriale programmabile per automatizzare i processi industriali. La sua architettura somigli ai computer di chiunque: alimentazione, CPU (Central Processing Unit), moduli di comunicazione e ingressi/uscite.

La programmazione di controllo progettata per questi dispositivi viene eseguita in base a un processo o processi che vanno controllati. Per controllare le variabili (temperatura, pressione, portata, livello, giri al minuto, tra gli altri) il PLC deve disporre di una serie di strumenti (analogici e / o digitali) responsabili del censimento. Questi segnali vengono interpretati dal PLC che esegue le rispettive azioni di controllo per mantenere i processi nei valori desiderati e il funzionamento sicuro senza intervento umano. Allo stesso modo, soddisfano la sicurezza, ovvero se alcune variabili non possono essere controllate, azioni vengono eseguite sugli elementi di controllo finali (ad esempio le valvole) per rientrare ai limiti operativi della sicurezza, o si attiva la protezione per evitare catastrofi umane e/o danni alle apparecchiature industriali. I modelli esatti di PLC vittime dell’attacco cibernetico alla centrale nucleare di Natanz furono i Siemens S7-315 e S7-417. Secondo gli esperti, c’erano due varianti del virus Stuxnet, uno come file di configurazione per il software Siemens, e un altro che sfruttava le vulnerabilità nel sistema operativo Windows. Per le due varianti era necessaria la cooperazione volontaria o meno di persone che lavoravano a Natanz, tenendo conto che detta centrale nucleare è costituita da una rete industriale totalmente isolata da reti esterne. Le due versioni agirono sostanzialmente allo stesso modo, anche se il secondo era più aggressivo.

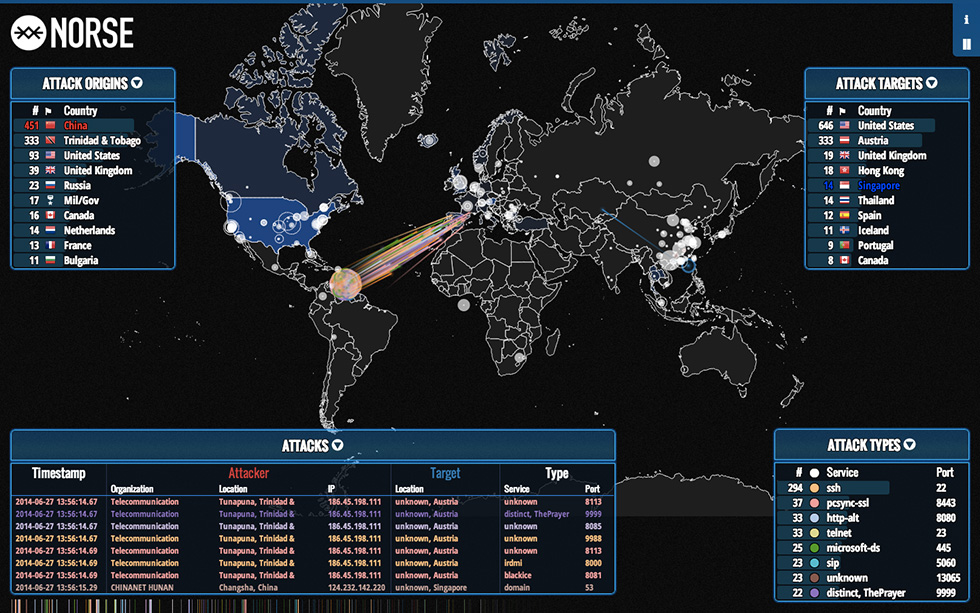

I PLC inviavano i protocolli di comunicazione di rete industriale a un centro di monitoraggio e controllo, illustrato agli operatori dell’impianto che monitorano costantemente i processi. Questi sistemi sono denominati SCADA (supervisione, controllo e acquisizione dati). Stuxnet riuscì a far sì che i PLC Siemens inviassero dati falsi dei sistemi inerenti le centrifughe, ovvero agli operatori che visualizzava i parametri operativi ideali SCADA, ma la realtà era diversa. Nel frattempo, le centrifughe andavano da 120 rpm a 63000 rpm in pochi minuti (e viceversa), causando affaticamento e danni permanenti ai componenti raggiungendo il loro valore operativo nominale (63.000 rpm) in poco tempo. Accoppiato a ciò, i sistemi a vapore che alimentavano i rotori delle centrifughe ebbero compromessi le valvole di sicurezza che alleviavano la pressione sui livelli critici. La sovrapressione ebbe impatto meccanico sulle centrifughe. Dopo alcuni mesi, gli specialisti poterono rilevare il virus Stuxnet responsabile della catastrofe industriale di Natanz. Fu ufficialmente il primo evento della guerra cibernetica nella storia.

Variante Duqu 2.0: fase Venezuela

Secondo le comunità di specialisti nel settore della sicurezza informatica, Duqu 2.0 fu probabilmente identificato come responsabile dei blackout in Venezuela grazie alla collaborazione di specialisti russi arrivati nel Paese. Non ci sono ancora informazioni ufficiali. Duqu 2.0 è un derivato del virus Stuxnet. Nel 2015 Kaspersky Lab, società russa dedicata alla sicurezza informatica, scoprì attività insolite nelle reti aziendali, caratteristiche di un massiccio attacco informatico.

Era il virus Duqu 2.0. Se si parte dal fatto che Duqu 2.0 è una variante migliorata di Stuxnet, è molto facile supporre che il modo di propagarlo nei sistemi di controllo di generazione, trasmissione e distribuzione fosse nuovo. Tale virus si diffuse attraverso i computer collegati a una rete di memorie USB, computer, PLC, stampanti e altri dispositivi. Basterebbe infiltrarsi per controllare, ad esempio, il cervello elettronico dei sistemi che controllano, coordinano e sincronizzano le turbine del complesso idroelettrico di Guri. Il defunto giornalista Ricardo Durán avvertì su ciò nel 2011, quando con una serie di lavori giornalistici, trovò prove di una serie di situazioni che avrebbero dovuto far scattare l’allarme: gli ex-lavoratori golpisti del PDVSA entrati a far parte di CORPOELEC e i sistemi di controllo, supervisione e sicurezza del nostro sistema elettrico nazionale di fattura occidentale, progettati e realizzati da società di Stati Uniti e Canada. Tenendo conto di queste scoperte, non fu affatto difficile per i nostri nemici disfare i nostri sistemi elettronici. Seppero rapidamente dove e come colpirci.

I numerosi attacchi al nostro Sistema Elettrico Nazionale (SEN) indicano che mantenevano la stessa filosofia progettuale delle verie varianti del virus: non cercano di distruggere una struttura industriale in una volta, ma lo fanno per fasi causando maggiori danni e shock., evitando che gli specialisti abbiano il tempo di concentrarsi sulle cause dei danni. Un sistema infetto potrebbe funzionare in modo ottimale, fallire e tornare “normale” con le dovute conseguenze. Nel frattempo, gli SCADA mostrano informazioni totalmente diverse alla realtà. Finora non ci sono dettagli sul meccanismo d’attacco al nostro SEN, ma la fase di generazione è la più critica e probabilmente la peggiore. Il controllo di una turbina implica la gestione di un insieme di sistemi e variabili critici: sistemi di lubrificazione, giri al minuto, temperatura, vibrazioni, pressione, potenza generata. Dev’essere stato drammatico per i nostri operatori SEN visualizzare sui loro schermi una situazione diversa da ciò che si aveva nella realtà.

Peggio ancora, è probabile che Duqu 2.0 abbia la stessa funzione di Stuxnet nell’arresto delle macchine dalla sala di controllo: il virus lo rende impossibile. L’attacco contro il nostro SEN fu senza dubbio uno dei peggiori del piano per rovesciare il governo venezuelano. Di fronte al fallimento delle precedenti strategie come la guerra economica criminale, l’assedio diplomatico, le minacce d’invasione, i tentativi di violare i nostri confini, i disordini di strada e il saccheggio finanziario internazionale, attivavano la carta della guerra cibernetica. A differenza dell’Iran, l’attacco al Venezuela ha ripercussioni maggiori. La popolazione dell’intero Paese fu colpita dalla negazione al diritto a un servizio elettrico costante e affidabile. Se il primo evento cibernetico nella storia si ebbe in Iran, il Venezuela subì il primo atto di guerra informatica contro un sistema elettrico nazionale colpendo milioni di esseri umani.

Impareremo la lezione?

Quello successo in Iran nel 2010 non bastò al nostro Paese per prepararsi ad affrontare attacchi informatici alle infrastrutture strategiche industriali. Non solo la nostra industria elettrica è minacciata. Il Venezuela ha ancora un’industria petrolifera altamente tecnologizzata, complessa e di larga scala. Le nostre centrali petrolifere, in maggioranza, sono state progettate da compagnie occidentali. Alcune sono molto vulnerabili all’obsolescenza tecnologica, operando con sistemi operativi, firmware e hardware obsoleti e senza alcun supporto dai produttori, tutte conseguenze della situazione economica a cui ci hanno sottoposto.

Ad esempio, il sistema operativo WINDOWS XP continua a essere il più utilizzato in PDVSA, senza più alcun supporto da Microsoft per risolvere le vulnerabilità della sicurezza. La nostra politica della sicurezza IT per per le nostre industrie e società strategiche va riformulata. Una unità di sicurezza informatica va creata sotto il comando del nostro governo, promuovendo ancora una volta lo sviluppo di nostri sistemi operativi come primo passo verso ambiziosi programmi di sviluppo software. Sviluppare una SCADA nazionale non sarà compito facile, ci vorrà tempo e molti investimenti nella preparazione delle risorse umane. La segmentazione delle nostre reti industriali in base a rigide politiche di gestione in base alla criticità è vitale. Kaspersky Lab può essere il nostro miglior alleato iniziando i primi passi nell’attuazione delle politiche di sicurezza informatica. Ci colpiscono molto duramente, ma i nostri nemici non sono ancora consapevoli della nostra capacità di resistere. Vinceremo di nuovo.

Traduzione di Alessandro Lattanzio

Lascia un commento