Le tendenze dei cyber attacchi in Italia: gli ultimi dati a confronto. Un raffronto tra i dati dei report pubblicati dal Clusit e quelli Relazione annuale del Dis al Parlamento sugli incidenti di cybersecurity: origine degli attacchi, impatto, tipologie e settori colpiti, tendenze, entità e peso dell’attività di cybersecurity.

Qual è il trend relativo agli incidenti cyber in Italia e a livello internazionale e gli scenari futuri, quali sono le tipologie di attacchi maggiormente utilizzati (spoiler: l’Italia è in controtendenza mondiale) e i settori più colpiti e perché le PA italiane sono molto vulnerabili (e con quali conseguenze).

E’ quanto emerge da un confronto tra i dati dei report pubblicati dal Clusit e dalla Relazione annuale del Dis al Parlamento partendo da un recente paper datato febbraio 2019 redatto dalla National Security Research Division della RAND Corp. in cui è stato analizzato il contributo apportato da alcune compagnie private nell’ambito della scoperta degli incidenti di cyber security e la relativa capacità di queste ultime nel riuscire a supportare il governo americano nell’identificarne la provenienza.

Attribuzione di un incidente di cybersecurity

Con il termine attribuzione di un incidente di cybersecurity, si intende il processo attraverso cui vengono raccolte, analizzate e infine associate le attività cyber malevoli ad un determinato gruppo di attaccanti originari. Esistono due tipologie di attribuzioni: tecnica e politica.

Per quanto riguarda l’attribuzione tecnica essa consiste nell’atto di associare strumenti software, hardware o di networking ad incidenti cyber. Le evidenze (o prove) raccolte per tale finalità possono includere log di accesso ai computer, traffico di rete, software malevolo (malware) o in generale altre tipologie di modifiche alle architetture originali effettuate su dispositivi hardware e software. Ulteriori evidenze (o prove) possono essere fornite anche dalle diverse attività di intelligence quali SIGINT, HUMINT e OSINT.

In merito all’attribuzione politica di un incidente di cyber sicurezza, il processo richiede la conoscenza del contesto geo-politico e le motivazioni esistenti in capo al gruppo dei potenziali attaccanti, come ad esempio informazioni circa la governance, lo stato finanziario e gli introiti del gruppo di minaccia. Queste informazioni vengono poi unite al fine di associare un determinato incidente a un determinato attore – identificato come Advanced Persistent Threat (APT) – responsabile dell’organizzazione, della direzione o del controllo delle operazioni malevoli.

Nel documento vengono esaminati alcuni report dell’anno 2018 inerenti alle minacce operate dai soggetti APT (principalmente attacchi malware e diverse tipologie di ransomware) stilati e pubblicati dalle principali compagnie che si occupano di intelligence (Cisco, CrowdStrike, Dell Secure Works, Fireye e Kaspersky). Gli stessi sono stati tradotti in una tabella che elenca il numero di attaccanti e la relativa provenienza individuati dalle varie compagnie private (i dati sono provenienti dai singoli database delle imprese) (Fig. 1).

La pericolosità della Cina

Dalla stessa emerge che le differenti compagnie sono riuscite ad individuare complessivamente 205 gruppi che rientrano nella categoria degli APT di cui la maggior parte proveniente dalla Cina.

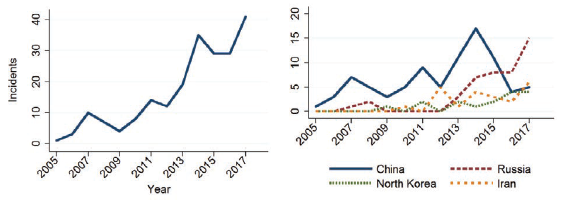

Vengono inoltre forniti dati inerenti alle attribuzioni provenienti dal settore pubblico (Fig. 2)

I dati necessari alla stesura delle due tabelle provengono dal dataset del Council on Foreign Relations (CFR) il quale ha osservato un campione di circa 220 casi di incidenti cyber. Come mostrato nel pannello di sinistra il numero di incidenti è sensibilmente aumentato a partire dall’anno 2005; l’aumento esponenziale registrato a partire dal 2009 può essere ricondotto principalmente all’esplosione del mercato dei dispositivi elettronici connessi. D’altra parte grazie al progresso tecnologico avvenuto nel corso degli anni è divenuto sempre più facile individuare gli attacchi.

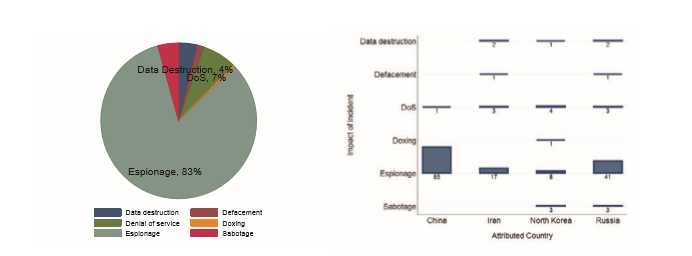

Il pannello di destra mostra invece il numero di attacchi cyber e la relativa provenienza; campione di 177 casi ripartiti tra Cina, Nord Corea, Russia e Iran:

- Cina: attribuzione di 86 attacchi

- Russia: attribuzione di 50 attacchi

- Nord Corea: attribuzione di 18 attacchi

- Iran: attribuzione di 23 attacchi

Interessante notare che i report stilati dalle due categorie riescono ad inquadrare con dati diversi la stessa evidenza, ovvero il grado di pericolosità della Cina in quanto paese caratterizzato da un’elevata presenza di gruppi APT (report settore privato) e, allo stesso tempo, paese da cui partono la maggior parte degli attacchi cyber (report settore pubblico).

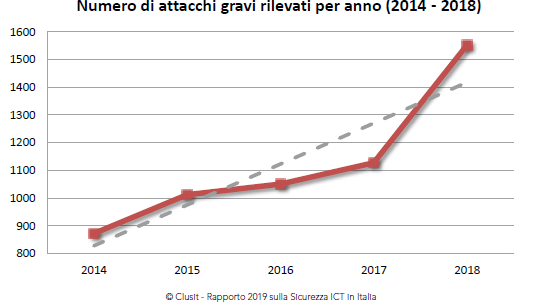

Il grafico riportato in Figura 3 mostra il trend degli attacchi gravi rilevati a livello globale (Italia compresa) tra il 2014 ed il 2018 dal rapporto CLUSIT del 2019 in merito al settore privato e pubblico. La base dati è composta da un totale di 8471 attacchi noti registrati al termine del 2018. L’incremento percentuale degli attacchi risulta sostanzialmente contenuto tra il 2014 ed il 2017 (in media si è registrato un +9.2 % annuo): è tra il 2017 ed il 2018 che si registra un incremento percentuale anomalo degli attacchi pari a +35% circa. Il fenomeno sta emergendo e viene spontaneo pensare che sia aumentata la quantità di rilevazioni, e non solo la quantità di attacchi rispetto al passato.

Le tipologie di attacco e i settori colpiti

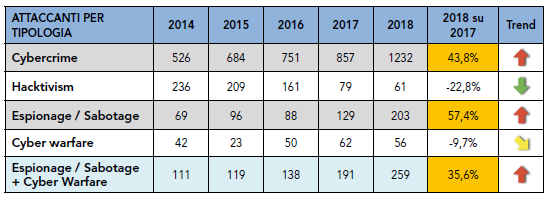

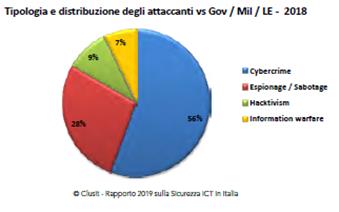

Gli attacchi registrati sono stati catalogati per tipologia: Cybercrime, Hacktivism, Espionage/Sabotage, Cyber warfare (Fig. 4).

Tra il 2017 ed il 2018 a livello globale troviamo in aumento il trend degli attacchi di stampo Cybercrime (+43.8%) e Espionage/sabotage (+57,4). In moderato calo le altre due categorie di attacchi.

Il report RAND espone anche gli impatti conseguiti dagli attacchi analizzati: per l’83% si tratta di attacchi di spionaggio e si vede che la Cina e la Russia sono per lo più concentrate su attacchi di spionaggio.

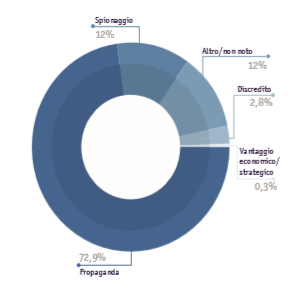

Il dato si differenzia molto da quello che riporta il CLUSIT nel report 2018: in Italia soltanto un 28% degli attacchi perpetrati ai danni della PA genera impatti di spionaggio, mentre resta ancora alto l’impatto di criminalità cyber (decisamente maggiore, vedasi figura 7). Il dato CLUSIT dello spionaggio si riavvicina a quello di RAND quando guardiamo l’insieme italiano di vittime pubbliche e private: lo spionaggio sale al 58%. In Italia infatti ci aspettiamo parecchio spionaggio ai danni di realtà industriali (si pensi al lusso, alla metalmeccanica e all’industria della difesa) che hanno elevati know how e vantaggi competitivi rispetto ad altri Paesi.

In Fig. 6 vengono riportati i settori maggiormente colpiti da attacchi cyber; tra i trend in aumento particolarmente interessanti risultano il settore Governativo (Gov. – di cui è presente anche la relativa ripartizione di attaccanti in figura 7) che registra un 40,8% di attacchi subiti in più rispetto all’anno 2017; il settore sanitario (Health) con un 98,8% di attacchi in più; il settore finanziario che registra un aumento del 33,3% e il settore delle infrastrutture critiche con un aumento del 42.5%.

Entità e peso dell’attività di cybersecurity

Di diversa natura risulta invece il report del DIS al Parlamento del 2018, il quale riporta informazioni sull’entità e peso dell’attività di cybersecurity in termini di distribuzione percentuale degli attacchi alle infrastrutture pubbliche e private del nostro paese.

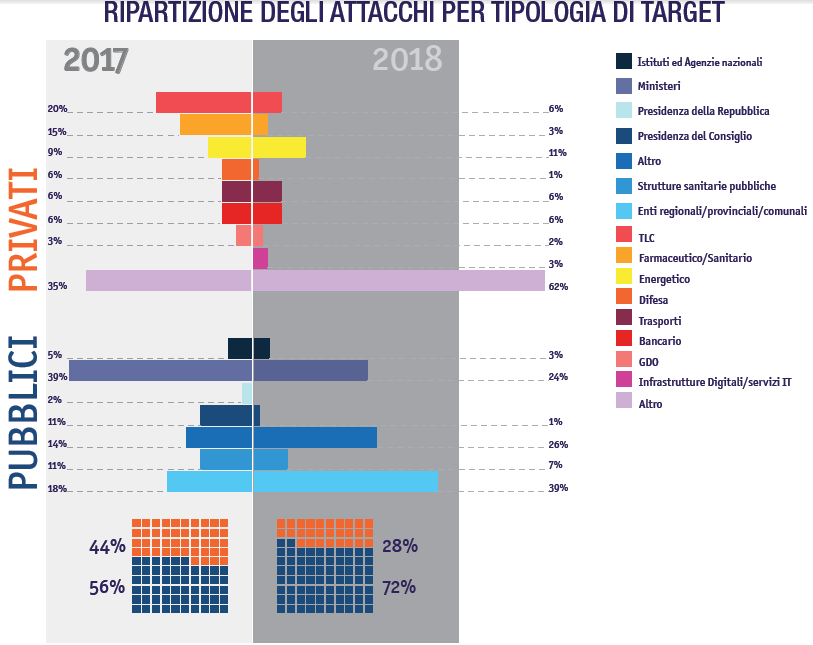

Tra i punti salienti del documento, vi è il fatto che nel 2018 il numero complessivo di azioni ostili sia più che quintuplicato rispetto al 2017, prevalentemente a danno dei sistemi informatici di pubbliche amministrazioni centrali e locali (72%). Tuttavia, tale indicazione arriva solo dopo aver premesso che “il significativo incremento di attacchi registrati nel 2018 va ascritto principalmente alle maggiori capacità di rilevamento e ad una loro più accurata classificazione e sistematizzazione”.

Il fenomeno che sta emergendo sulle PA centrali e locali esprime un fatto già rilevato anni fa anche dal report CIS 2016: le PA italiane sono lente nell’aggiornamento dei software e questo rende estremamente vulnerabili i loro sistemi anche rispetto a minacce “obsolete”.

Nel rapporto del DIS al Parlamento recentemente pubblicato, le finalità degli attacchi maggiormente rilevate sono quelle di propaganda e lo spionaggio scende al 12%. (vedasi figura 8)

Di seguito il grafico (Fig. 9) dove viene riportata la distribuzione degli attacchi informatici alle infrastrutture italiane:

Paragonandolo allo scenario internazionale analizzato in precedenza appare subito evidente come l’attenzione da parte degli attaccanti sia aumentata anche nel nostro paese in relazione alle strutture governative. Piuttosto significativo il dato registrato nella parte inferiore del grafico dove paragonando le percentuali di concentrazione degli attacchi tra il 2017 ed il 2018 quest’ultimo risulta in aumento per il 16%.

In particolare, anche nel nostro paese abbiamo assistito ad un interessamento maggiore degli attaccanti per il settore sanitario, che registra un tasso di attenzione in più tra i due esercizi pari a 12 punti percentuale.

In generale, risultano maggiormente colpiti nel 2018 gli enti regionali e i ministeri che rappresentano complessivamente il 63% degli attacchi subiti dal nostro paese nel settore pubblico.

Contrariamente invece a quanto si è verificato nel resto del mondo, il nostro paese registra in generale un grado di attenzione minore da parte degli attaccanti per i settori privati. Di fatti tra i due esercizi a confronto vi è un calo complessivo di attenzione da parte degli attaccanti pari al 16%.

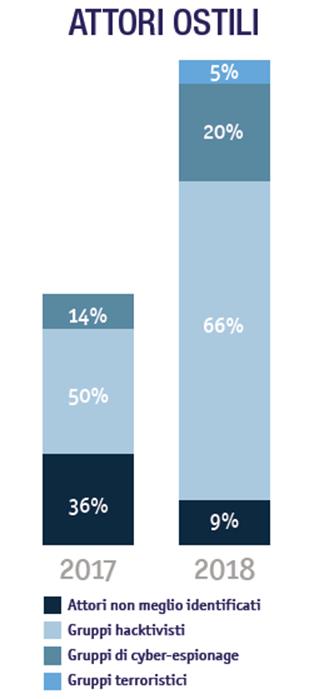

In merito alle tipologie di attaccanti in Italia, il DIS riporta la seguente situazione illustrata in figura 10.

Azioni e ambiti di attacco

In particolare, le azioni di attacco da parte delle varie tipologie di attori indicate nel grafico di figura 8 sono state registrate in tre ambiti specifici:

Spionaggio digitale

Le cui azioni si sono tradotte in sottrazione di informazioni su dossier di sicurezza internazionale e danneggiamento dei sistemi informatici di operatori nazionali ed esponenti del mondo accademico. Gli attaccanti si sono serviti di infrastrutture tecniche quali impiego di domini web e servizi hosting di diversa collocazione geografica andando poi a colpire figure apicali di istituzioni e settori privati

Hacktivism

Le cui azioni si sono concretizzate nella sottrazione di dati da sistemi istituzionali a danno di strutture come quelle del lavoro, sanità, sindacati, forze dell’ordine, comuni e regioni.

Cyberterrorismo

Di minore rilevanza, gli attaccanti si sono concentrati per lo più nell’operare tramite azioni mirate di propaganda tramite piattaforme social.

Rispetto ai dati registrati in ambito internazionale in merito alle tipologie di attaccanti che si sono interessati alle strutture governative (Fig. 7, tratta dal rapporto CLUSIT) notiamo sostanziali differenze. Di fatti la maggior parte degli attori coinvolti in quel caso era di stampo criminale (79%) mentre la componente di attaccanti appartenenti alla categoria Hacktivisti, (che in Italia rappresenta il gruppo più ampio) rappresentava una categoria di marginale rilievo (9%).

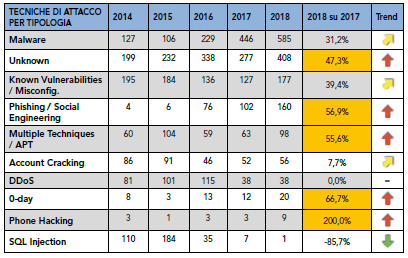

Il rapporto CLUSIT presenta il seguente elenco delle tipologie di attacco verificatesi in ambito internazionale.

Il malware strumento invasivo preferito

Gli attaccanti internazionali continuano a preferire il malware come strumento invasivo delle infrastrutture informatiche, a conferma di ciò il trend in considerevole aumento a cavallo dei due esercizi 2017/2018 (+ 31,2%) nonché il numero di attacchi complessivo portato con questo strumento (585).

Tuttavia gli attaccanti continuano a seguire un trend di innovazione nello sviluppo di nuove tecniche invasive dei sistemi; a conferma di ciò la consistente percentuale in aumento per queste tipologie di attacchi sconosciute pari a 47,3% . Continuano a crescere in maniera considerevole anche le ben più note tipologie di attacco come il phishing (in aumento del 56,9 %) e lo sfruttamento delle vulnerabilità conosciute dei sistemi (+39,4%). In aumento infine una tipologia di attacco raramente utilizzata, il phone hacking, che registra un considerevole aumento del 200% (tuttavia il dato è viziato dalla scarsa presenza di questi attacchi negli ultimi anni).

Gli attaccanti infine sembrano allontanarsi definitivamente dall’impiego della tipologia di attacco SQL Injection, in calo progressivo dal 2016 ad oggi attestatosi in un -85,7% di attacchi.

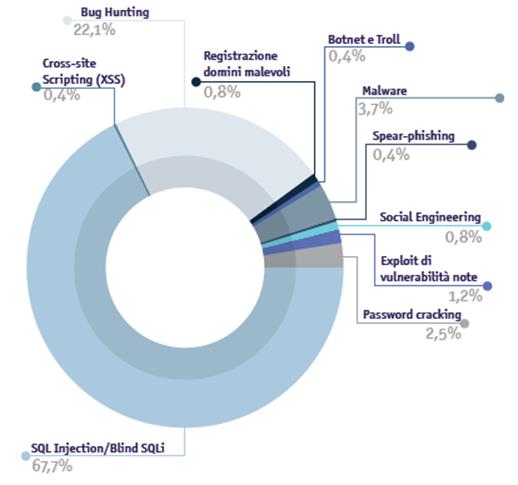

In base ai dati riportati dal DIS, le tipologie di attacco maggiormente utilizzate nel nostro Paese sono le seguenti:

SQL Injection, Italia in controtendenza

In netta controtendenza rispetto ai trend internazionali, troviamo al primo posto tra le tipologie di attacchi maggiormente utilizzate dagli attaccanti in Italia, secondo la Relazione del DIS, l’SQL Injection (67,7% degli attacchi totali). Di pari passo con l’affermazione precedente troviamo che tutte le principali tecniche maggiormente impiegate dagli attaccanti internazionali in Italia risultano impiegate in modo marginale; di fatti anche considerate in un insieme non raggiungono il 7% delle tipologie di attacco impiegate in totale.

Il bug hunting e l’SQL injection denunciano un tessuto cyber passibile di ampi miglioramenti anche solo effettuando aggiornamenti regolari ai propri software e adottando le patch diffuse dai produttori di software commerciali.

Il social engineering invece risulta in calo, segno che le tecniche di ingresso di tipo brute force (collegate a quanto evidenziato nel paragrafo precedente) sono già sufficienti.

BIBLIOGRAFIA

-

“Private Sector Attribution of Cyber Incidents; Benefits and risks to the U.S. Government”, Sasha Romanosky, Benjamin Bordeaux – National Security Research Division – Febbraio 2019

-

Rapporto CLUSIT sulla sicurezza ICT in Italia – 2019

-

Relazione sulla politica dell’informazione per la sicurezza – 2018

Lascia un commento