Come i pirati informatici entrano nella nostra rete domestica

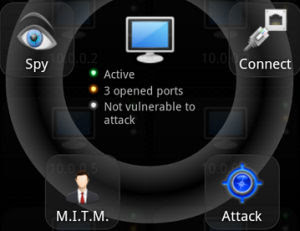

Anatomia di un attacco informatico meno tradizionale: dispositivi che possono rappresentare una minaccia. Alcuni dispositivi “insospettabili” ma largamente utilizzati a casa, in ufficio e in […]