Mega campagna di attacchi tramite i server DNS. Sotto accusa l’Iran. I pirati avrebbero messo nel mirino centinaia di obiettivi rubando credenziali di accesso agli account di posta elettronica per almeno due anni.

Si tratta di una delle più estese campagne di attacchi ad aziende ed enti governativi mai individuate, che avrebbe sfruttato una serie di tecniche di dirottamento del traffico per rubare le credenziali di accesso agli account di posta elettronica.

A svelare i contorni della vicenda è FireEye, che in un report pubblicato sul suo sito Internet descrive nel dettaglio le tecniche utilizzate dai pirati informatici per colpire decine di domini in Nord America, Europa e Africa.

La strategia del gruppo di hacker, che i ricercatori non sono ancora riusciti a individuare con precisione, è quella del DNS hijacking.

Il sistema DNS (Domain Name System) è quello che mette in relazione i nomi di dominio con i corrispondenti indirizzi IP. L’alterazione del DNS, di conseguenza, consente in pratica di dirottare il traffico verso un server diverso da quello che la vittima vuole raggiungere.

Secondo gli analisti di FireEye, i pirati utilizzano per i loro attacchi delle credenziali rubate in precedenza che gli consentono di modificare i record DNS per dirottare il traffico dei domini e “sniffare” le credenziali usate per accedere agli account di posta elettronica.

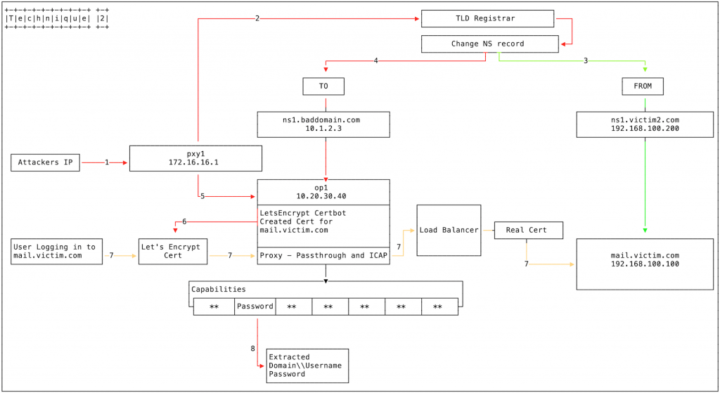

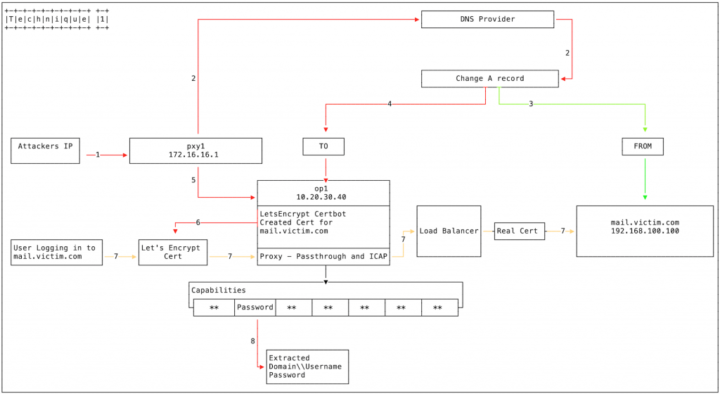

Le tecniche utilizzate sono principalmente due e si differenziano semplicemente per il livello a cui agiscono. La prima tecnica prende di mira direttamente specifici record DNS, dirottando il traffico verso un server controllato dai pirati informatici.

La seconda tecnica utilizzata è più “radicale” e sfrutta l’accesso al pannello di amministrazione per dirottare le richieste DNS a un server controllato dagli hacker. In questo caso, quindi, i pirati hanno teoricamente la possibilità di dirottare tutto il traffico che transita in quel dominio.

A quanto pare, però, gli autori degli attacchi sono interessati soltanto alle credenziali degli account email e non avrebbero utilizzato i loro server DNS per portare attacchi di altro genere.

A quanto pare, però, gli autori degli attacchi sono interessati soltanto alle credenziali degli account email e non avrebbero utilizzato i loro server DNS per portare attacchi di altro genere.

Un atteggiamento, questo, che è sintomo di una certa cautela da parte dei cyber-criminali, che evidentemente hanno cercato di nascondere la loro attività tenendo un basso profilo per il maggior tempo possibile.

Obiettivo che, a quanto pare, hanno raggiunto. Secondo i ricercatori di FireEye, infatti, gli attacchi sono iniziati nel gennaio 2017 e sarebbero proseguiti indisturbati per almeno due anni.

Per occultare la loro attività i pirati hanno utilizzato Let’s Encrypt, un sistema di certificazione automatico “aperto” e gratuito. In questo modo hanno potuto utilizzare certificati validi per la connessione, evitando di generare sospetti.

Anche se gli analisti non si sbilanciano nell’attribuzione dell’attacco a uno specifico gruppo, nel loro report segnalano che tutti gli indizi raccolti (sia l’utilizzo di determinate infrastrutture, sia la tipologia di bersagli) portano verso il governo dell’Iran. Come accade spesso, però, avere certezze è pressoché impossibile.

Lascia un commento