Ora Mirai prende di mira i server LInux. Un gruppo di pirati ha modificato la botnet specializzata in IoT per colpire Apache Hadoop YARN. L’obiettivo è di usare i server compromessi per attacchi DDoS.

Si potrebbe chiamare “evoluzione della specie”, ma la notizia di una nuova versione di Mirai che prende di mira i server Linux è un sintomo di come lavorino i cyber-criminali oggi.

Ogni malware che compare su Internet, oltre a causare danni di per sé, si trasforma infatti in uno strumento di attacco a disposizione di chiunque abbia la voglia (e le capacità) di modificarlo per adattarlo alle sue strategie.

In questo caso i pirati informatici hanno preso un worm specializzato nell’attacco ai dispositivi della Internet of Things e lo hanno trasformato in un malware in grado di fare strage di server che girano su sistemi Linux.

L’idea, come spiega Matthew Bing della società di sicurezza Netscout in un report dedicato all’argomento, è brillante. I cyber-criminali, infatti, utilizzano un codice “rodato” che hanno modificato per sfruttare un exploit conosciuto nella piattaforma Apache Hadoop YARN.

L’operazione, secondo il ricercatore, non è poi così difficile ed è anzi agevolata dal fatto che in questo caso i pirati sanno di avere a che fare con una piattaforma “standard” come la x86 e non con gli strani sistemi operativi derivati da Linux che albergano sui dispositivi IoT.

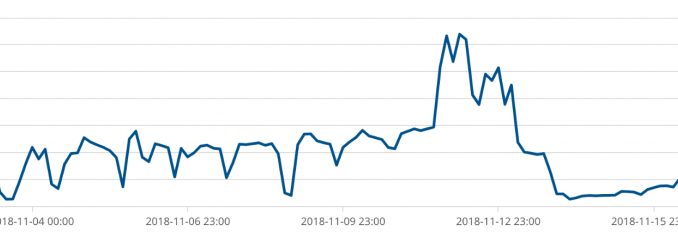

Per il momento, secondo Netscout, gli attacchi provengono da un piccolo gruppo di pirati che, anche se riesce a portare decine di migliaia di tentativi di attacco al giorno, lo fa attraverso poche macchine.

Non è da sottovalutare, però, il classico effetto “palla di neve” che caratterizza la diffusione dei worm. Ogni server compromesso, infatti, diventa esso stesso un veicolo di infezione.

La vulnerabilità sfruttata consente di iniettare comandi attraverso la shell, attraverso una procedura non molto diversa da quella usata nel recente passato per colpire i dispositivi IoT.

Anche l’analisi condotta dai ricercatori in sandbox conferma le analogie con la versione IoT di Mirai. Una versione della nuova variante, che si identifica come VPNFilter (ma non ha niente a che fare con il più complesso worm) avvia infatti tentativi di brute forcing via Telnet usando combinazioni di credenziali predefinite, esattamente come fa il Mirai originale.

Lascia un commento