Cripto-valute sotto attacco: gli hacker rubano 60 milioni di dollari. Due attacchi distinti in pochi giorni. Vittime il circuito Ethereum e l’exchange sud-coreano Coinrail. E le quotazioni scendono…

Non è un buon periodo per le cripto-valute, che stanno dimostrando tutta la loro vulnerabilità non solo in termini di volatilità nelle quotazioni, ma anche in termini di sicurezza.

A turbare i sonni di chi utilizza Bitcoin, Ethereum e soci sono arrivate le notizie di due clamorosi attacchi informatici che hanno provocato danni per decine di milioni.

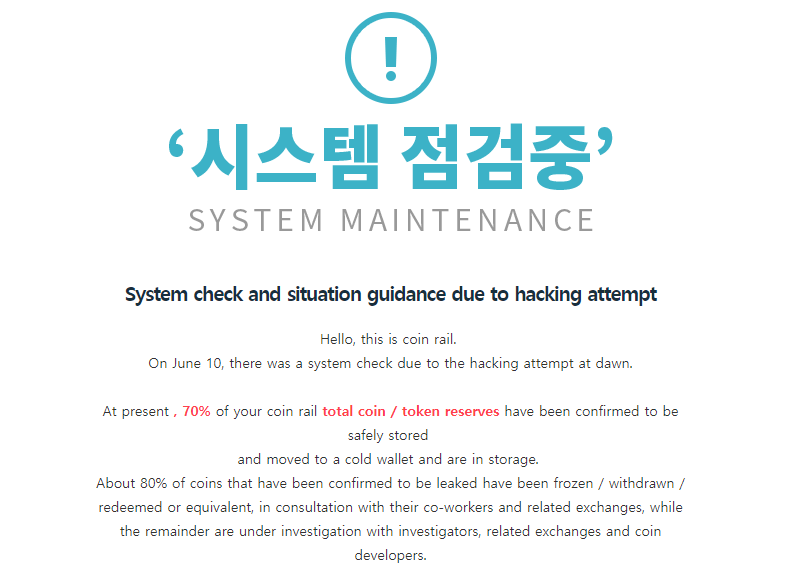

Il primo, che vede coinvolto l’exchange asiatico Coinrail è quello che ha concentrato l’attenzione dei media (anche non specializzati) ma, paradossalmente, è l’episodio meno preoccupante.

Si tratta infatti di una classica intrusione da parte di un pirata informatico che è riuscito a mettere le mani sui token relativi a una serie di ICO (Initial Coin Offert) conservati sui server del sito sud-coreano.

Anche se i dettagli tecnici riguardo le modalità con cui gli hacker hanno colpito non sono ancora pubbliche, è ragionevole pensare che il tutto rientri nella “normalità” di un buco di sicurezza sfruttato con tempismo dai cyber-criminali.

Poche certezze anche sul danno subito da Coinrail. I tecnici dell’exchange stanno infatti cercando di rintracciare e bloccare i trasferimenti eseguiti dai pirati (tra i 30 e i 40 milioni di dollari) per cercare di ridurre i danni.

Stando a quanto riporta il sito, una parte delle valute sottratte sarebbe già stata recuperata. Per quanto riguarda i fondi legati alle ICO le cose sembrano essere più complicate.

Decisamente più preoccupante l’episodio che ha coinvolto il circuito Ethereum. La segnalazione, in questo caso, è arrivata dalla società di sicurezza Qihoo 360 Netlab e riguarda un’operazione a lungo termine che i ricercatori dell’azienda cinese.

Da diversi mesi, infatti, Qihoo 360 aveva rilevato un’intensa attività di scanning su Internet che sembrava prendere di mira specificatamente i mining rig (i computer dedicati alla generazione di cripto-valute – ndr) del circuito Ethereum. L’obiettivo dei pirati, nel dettaglio, sembrava essere la porta 8545.

Il motivo è semplice: quella porta fa riferimento all’interfaccia RPC (Remote Procedure Call) dei software utilizzati per “minare” gli Ethereum. Un sistema pensato per consentire la gestione remota e che consente di eseguire qualsiasi tipo di operazione: dalla copia delle chiavi private al trasferimento di fondi.

Qui, però, è necessario fare una precisazione: l’interfaccia RPC, per impostazione predefinita, è disattivata o configurata per limitarne l’accesso in locale (127.0.0.1). Per consentire l’accesso in remoto è necessario modificarne le impostazioni manualmente.

Peccato che molti utenti abbiano preso la pessima abitudine di pasticciare con le impostazioni software senza considerare le possibili conseguenze, che i ricercatori di Qihoo 360 hanno riassunto con un tweet che rende l’idea di ciò che può succedere quando non si presta la necessaria attenzione a ciò che si fa.

Il primo tweet che ha denunciato gli attacchi risale al 15 marzo e il bilancio del wallet usato dai pirati era di 3.96234 Ethereum, poco meno di 2.000 dollari.

L’avvertimento, però, non sembra aver sortito alcun effetto. E mentre gli utenti continuavano a ignorare gli avvertimenti, i pirati intensificavano la loro attività sfruttando la botnet Satori (ne abbiamo parlato qui) per scandagliare la rete alla ricerca di mining rig vulnerabili.

Il risultato è quello che vedete qui sopra: uno dei wallet collegato alla campagna di attacchi ha raggiunto quota 20 milioni di dollari. Una cifra che cresce costantemente di giorno in giorno e che è la dimostrazione di quali siano le falle nascoste del circuito. Chissà se questo (ennesimo) avvertimento servirà a qualcosa. Visti i precedenti, è lecito dubitarne.

Lascia un commento