Germania: ecco come cambio il nome sulla carta d’identità elettronica. Una vulnerabilità nei documenti con chip RFID permette di alterare i dati quando ci si registra online. La scoperta di un ricercatore tedesco.

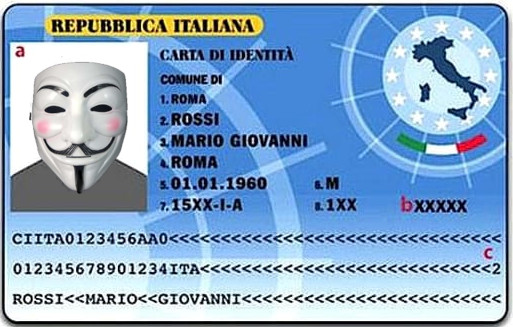

Utilizzare la tecnologia per sostituire i classici documenti è una di quelle suggestioni che affascinano le pubbliche amministrazioni da anni.

Le cose, però, non vanno sempre per il verso giusto e le figuracce sono sempre dietro l’angolo. A cascarci oggi è la Germania, che ha introdotto la carta di identità elettronica dotata di chip RFID nell’ormai lontano 2010.

Nelle intenzioni del governo di Berlino, il (quasi) nuovo documento elettronico avrebbe dovuto rendere più semplici le procedure di autenticazione online, consentendo ai possessori di saltare le procedure di verifica manuale grazie all’uso di un lettore di smartcard.

Il sistema sfrutta un sistema di autenticazione attraverso server, che impedisce (o dovrebbe impedire) la manipolazione dei dati.

Wolfgang Ettlinger del SEC Consult Vulnerability Lab ha però scoperto che c’è una vulnerabilità ce consente di aggirare questa procedura.

Come Ettlinger spiega nel suo report, il problema si annida in un componente software chiamato Governikus Autent SDK, che esegue la verifica dei dati in due passaggi. Nel primo controlla la validità della firma digitale, mentre nel secondo controlla i dati trasmessi.

La falla di sicurezza individuata dai ricercatori consente, in pratica, di inviare un messaggio che certifica la validità della firma e, di conseguenza, avvia l’esecuzione della seconda fase.

Risultato: chiunque riesca a sfruttare il bug sarebbe in grado di alterare i suoi dati o (cosa ben più grave) impersonare un altro cittadino tedesco.

La vulnerabilità non colpisce tutte le applicazioni Web che sfruttano il metodo di autenticazione basato sulle carte d’identità digitali, ma solo quelle che usano la versione 3.8.1 (o precedenti) di Governikus Autent SDK.

Dopo la segnalazione, lo sviluppatore ha realizzato una nuova versione (3.8.1.2) di Governikus, che mette al riparo dall’exploit scoperto dai ricercatori. Come al solito, il problema riguarda i tempi di aggiornamento delle Web Application che lo utilizzano. Ma stiamo parlando comunque della Germania, quindi si può essere fiduciosi…

Lascia un commento