Il termine RISC sta ad indicare un computer con un set di istruzioni ridotte; andiamo ad analizzare l’architettura utilizzata.

Il termine RISC (computer con un set di istruzioni ridotte) si usa in contrapposizione a CISC (computer con un set di istruzioni complesse). Il fine principale della struttura RISC è quello di produrre processori ad alta velocità, tali da poter lavorare in maniera coordinata con i compilatori.

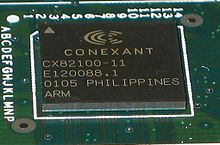

I processori RISC hanno un set di istruzioni semplici, eseguibili in un ciclo di orologio, e alla massima velocità consentita dal limite tecnologico dei circuiti integrati. Le istruzioni predefinite devono essere soltanto quelle strettamente necessarie al compilatore. Essendo il processore più semplice, occuperà una minor superficie di silicio e la progettazione sarà pertanto più rapida. La riduzione della superficie di silicio necessaria, consente di includere nello stesso chip altri elementi. Così nell’80860 della Intel, oltre al processore RISC, sono inclusi anche l’unità di gestione di memoria con la paginatura, l’unità a virgola mobile, e il processore grafico 3D. lo svantaggio dell’architettura RISC consiste nel fatto che i programmi sono più voluminosi, dato che richiedono un più alto numero di istruzioni per l’esecuzione di un task. I processori RISC si utilizzano da vari anni nelle cosiddette “Stazioni di lavoro” o meglio, Workstation, ossia elaboratori con prestazioni e prezzi superiori a quelli dei PC. Ogni casa produttrice di workstation ha sviluppato un proprio processore RISC.

Lascia un commento