Prima di attaccarti gli hacker si informano sui social

I cinque siti che gli hacker vanno a visitare prima di un attacco. Tutti noi sappiamo che gli hacker sono sempre a caccia di dati, […]

I cinque siti che gli hacker vanno a visitare prima di un attacco. Tutti noi sappiamo che gli hacker sono sempre a caccia di dati, […]

Cybersecurity: tutti i bersagli degli hacker nel 2020. Phishing evoluto, deepfake, ransomware, malware e molto altro: ecco le possibili minacce informatiche che ci riserva il […]

La cassetta degli attrezzi del bravo hacker. Sergio Caruso è un esperto di sicurezza che abbiamo già avuto il piacere di intervistare in occasione di […]

Attacco hacker a GateHub: violati i dati di 1,4 milioni di utenti. Secondo quanto dichiarato da un esperto di sicurezza informatica appartenente a “Have I […]

Social engineering e human hacking: le fasi dell’attacco.Le metodologie di social engineering e human hacking sono solo parzialmente arginabili con tecniche di security “tradizionali”. Ecco […]

Le tendenze dei cyber attacchi in Italia: gli ultimi dati a confronto. Un raffronto tra i dati dei report pubblicati dal Clusit e quelli Relazione […]

Carbon Black: ‘No alert, no problem’ non basta più, per difendersi bisogna essere proattivi. Il 90% delle aziende intervistate per stilare il primo Rapporto sulle […]

Biopsia di WannaCry, il ransomware del momento. Come funziona WannaCry, la minaccia informatica del momento: è un micidiale ibrido tra ransomware e worm. Ecco come […]

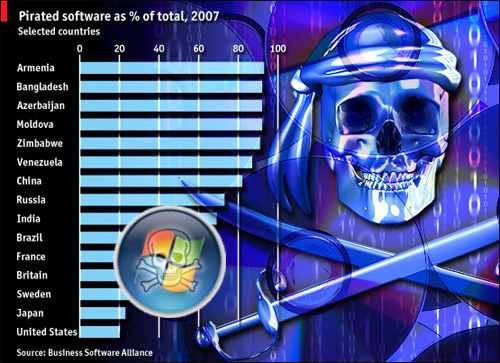

Per la prima volta siamo nella top ten globale per numero di vittime, Il Paese è nella morsa dei ransomware. Il 2016 è stato l’anno […]

Bloccato per un’ora dal gruppo di hacker che agisce senza segnalare vulnerabilità né provocare danni. Aveva già colpito gli account di Zuckerberg e Dorsey. Hanno colpito […]

Le società di sicurezza informatica segnalano un’impennata di posta indesiderata legata al referendum per l’uscita della Gran Bretagna dall’Unione Europea. Ma dalle false comunicazioni delle […]

Quale tra queste tecniche diffusamente utilizzate dagli hacker ti sembra la più pericolosa? Le tecniche adoperate dagli hacker sono varie e sempre nuove. Alcune, però, […]

Individuato un nuovo fenomeno quantistico. In uno studio recentemente pubblicato su Nature, i fisici del MIT e del Caltech riportano un nuovo fenomeno quantistico: hanno […]

Quantum computing, nasce il centro nazionale: 320 milioni dal Pnrr. Obiettivo dell’iniziativa è realizzare una nuova rete con capacità di oltre un terabit al secondo. […]

SurfingAttack, l’attacco informatico che sfrutta ultrasuoni e assistenti vocali. Gli hacker hanno trovato un modo per rubare informazioni dagli smartphone sfruttando ultrasuoni che attivano gli […]

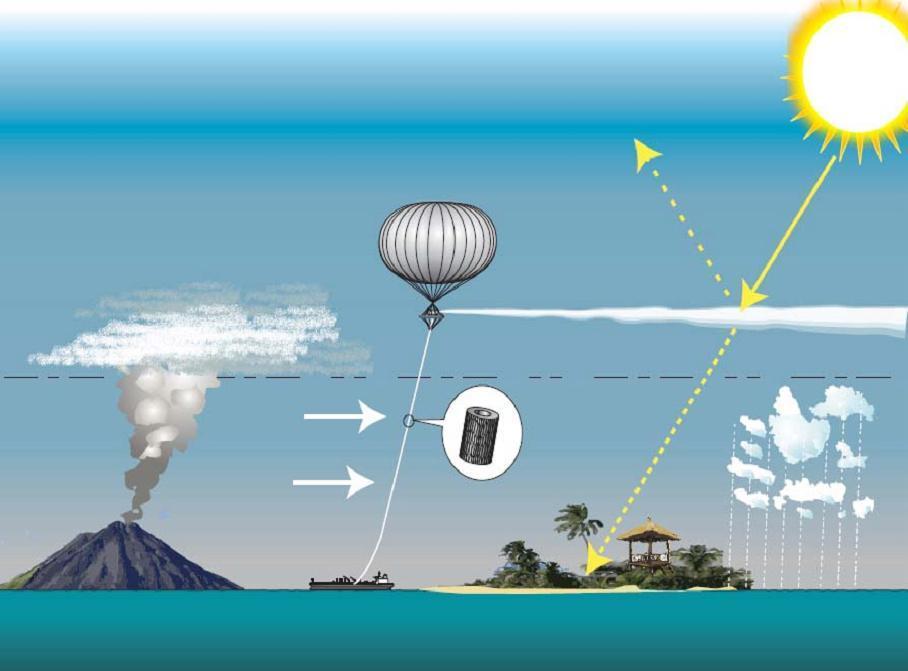

Un test per alterare artificialmente il clima. Geoingegneria solare: prove di accettabilità. L’Università di Harvard istituisce un comitato per valutare rischi, trasparenza e conseguenze dello […]

Per una moratoria dell’uso clinico dell’editing della linea germinale. Diciotto specialisti di sette paesi, tra cui Eric Lander, Françoise Baylis, Feng Zhang, Emmanuelle Charpentier, Paul […]

Anno accademico 2018/2019: l’Alma Mater continua a crescere. Nuovi corsi, anche in inglese. Un’offerta ricca e internazionale. UN’OFFERTA formativa sempre più ricca e internazionale, con […]

Conto alla rovescia per il rientro di Tiangong-1, possibile caduta a pasqua o pasquetta. Si riduce con il passare delle ore l’incertezza sui tempi del […]

I programmi automatizzati, buoni o cattivi, tornano a superare gli utenti in carne e ossa: dai “dottori” al “traghettatori” fino ai “falsari” e i “disturbatori”. […]

Riassunto Questo documento definisce le “Opere Culturali Libere” (“Free Cultural Works”) come opere o espressioni che possono essere liberamente studiate, utilizzate, copiate e/o modificate da […]

Il bilancio di un anno di attività della Polizia Postale. La Rete è diventata terra (virtuale) di nessuno dove pullulano ladri, truffatori, terroristi, disinformatori, pedofili, […]